nmap

Win

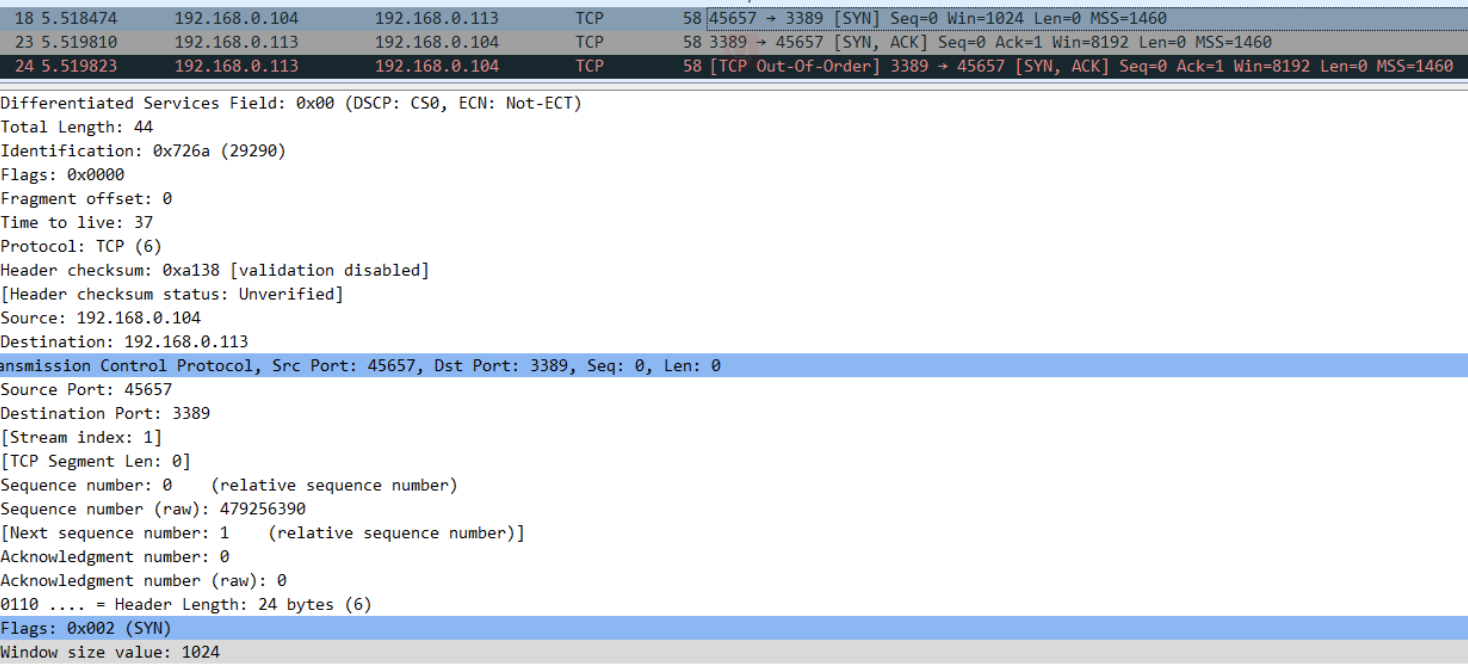

通过观察可以发现nmap在使用SYN扫描时Windows的窗口值值固定是1024。

(PS :window 关键字用于检查特定的TCP窗口大小)

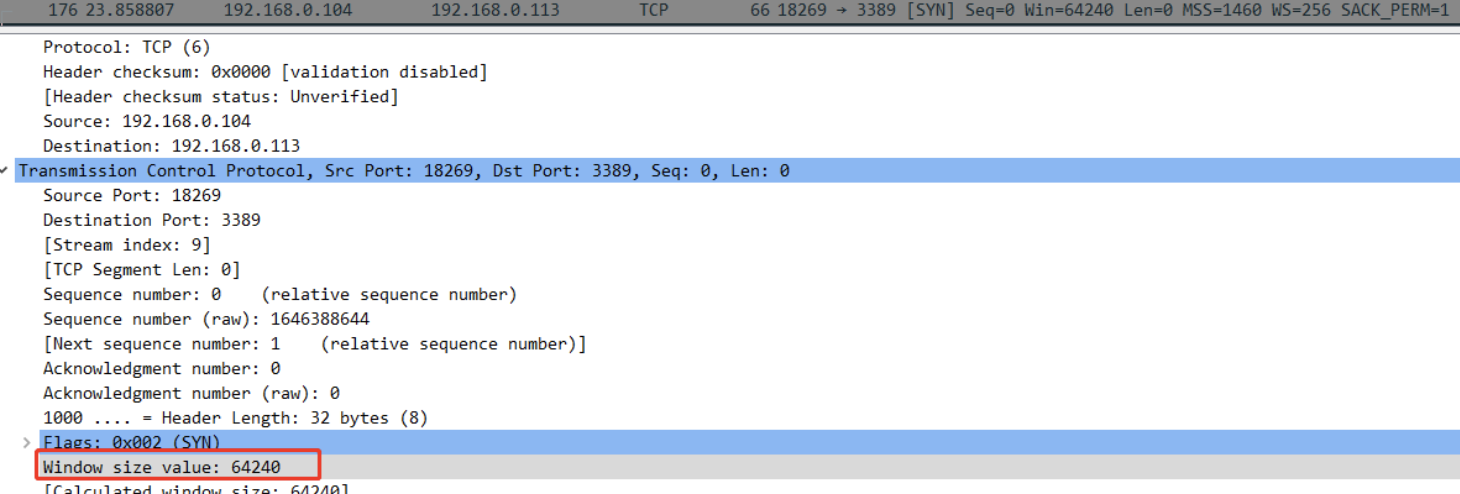

下面是正常连接3389时,发送的数据包。可以看到win值明显不一样。

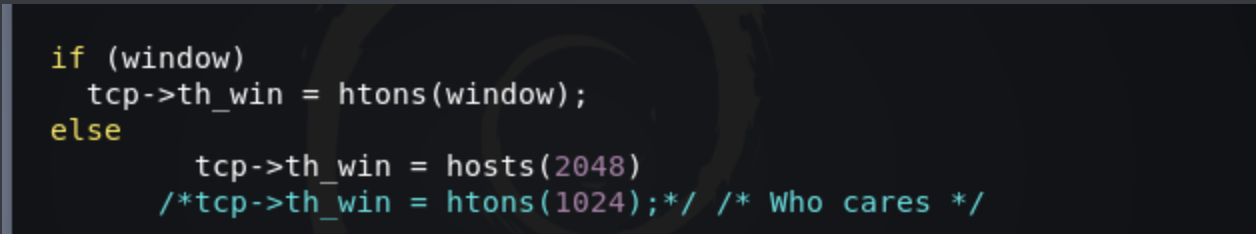

修改tcpip.cc文件中tcp->th_win的值,查询TCP中win这个值的信息发现,

默认最大为65535。

所以应该在此范围内都可以。

但是要考虑已公开的规则,如之前大佬写的bypass emergingthreats这篇,这个就过滤了2048 1024 3072 4096。

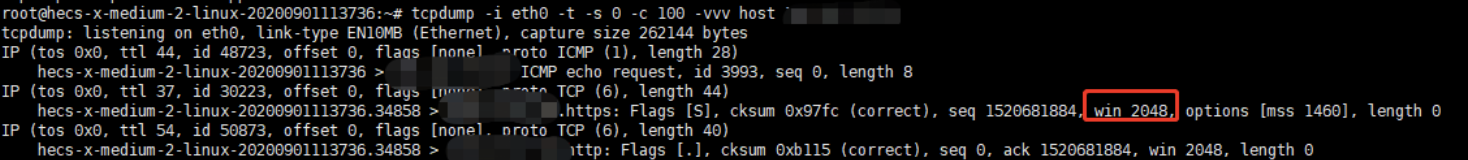

后来因某些原因,把nmap编译到了云服务器上,抓包的话就需要tcpdump了。

tcpdump -i eth0 -t -s 0 -c 100 host IP

/p>

关键词修改

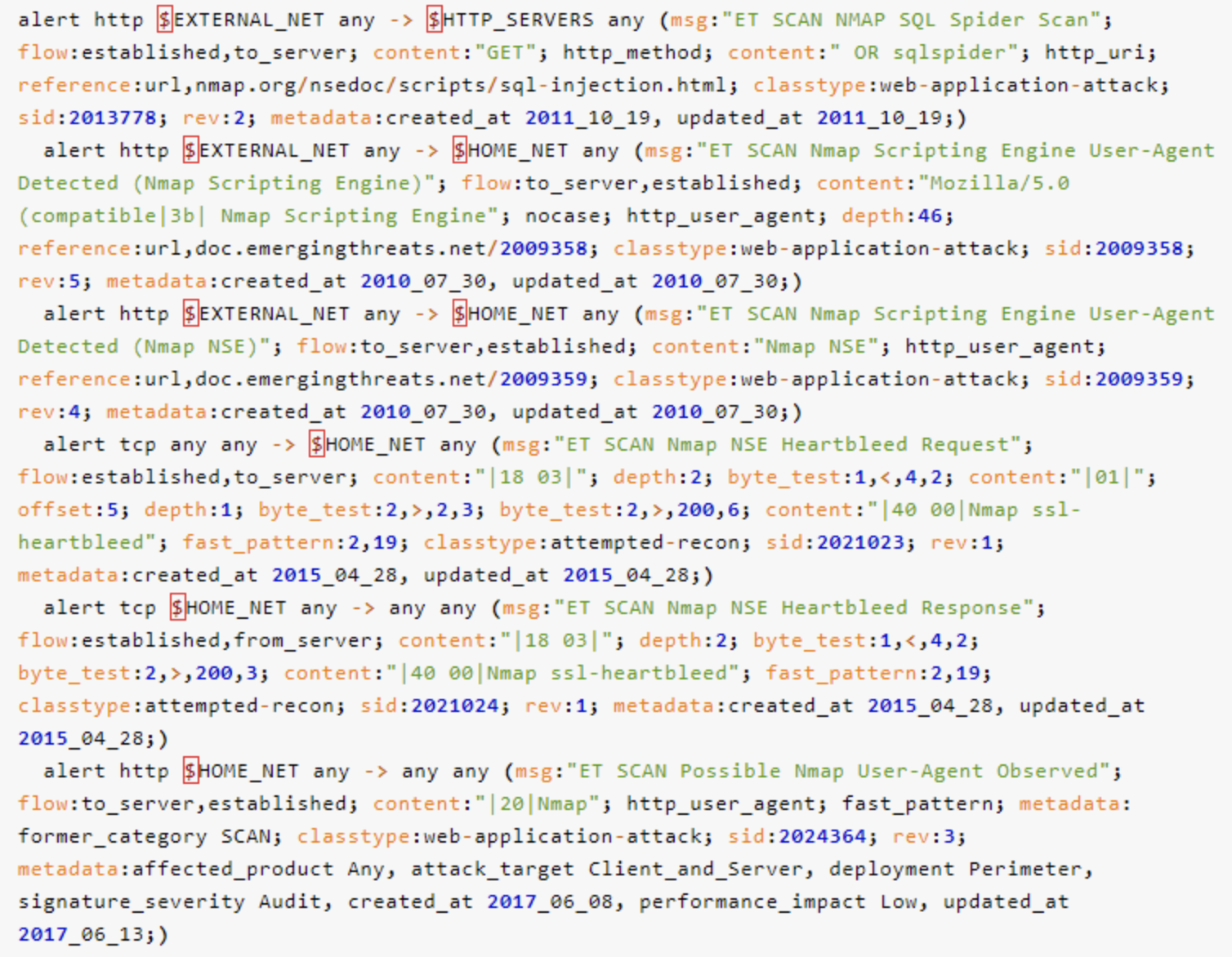

根据规则,一个一个去修改文件即可。nmap,nm,nm@p,OR sqlspider等等,

主要的就是SIP文件和一些常用的脚本文件。

这些个就是从emergingthreats的规则中提取的。

UDP

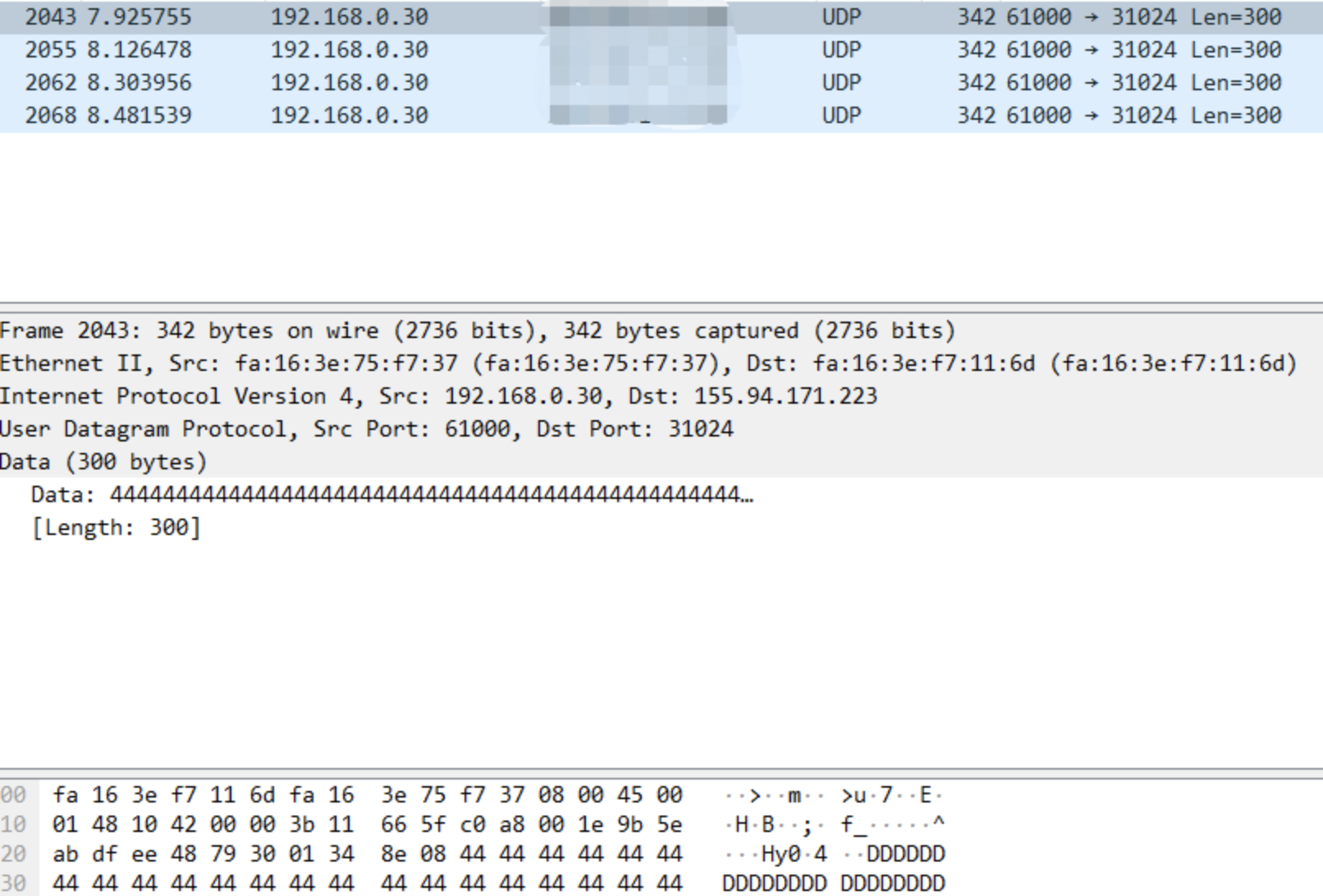

osscan2.cc

static u8 patternbyte = 0x43; /* character 'C' /

替换为 static u8 patternbyte = 0x46; / character 'F' */

重新编译后再去扫描,内容已经换了,长度应该也是可以调整。

u8 packet[328]; /* 20 IP hdr + 8 UDP hdr + 300 data */

这里还没测试,感兴趣可以自己去定义,看会不会有什么问题。

Nmap编译安装

nmap编译时可能会遇到如下错误,几乎都是缺少特定的库导致的,

所以编译安装时需要安装以下库。

编译环境是基于Ubuntu的,其他环境库的名字可能不同,遇到编译报错可百度找对应解决方法即可。

apt install flex bison libssl-dev./configure --without-zenmapmake && make install

/p>